Jak hosting chroni strony przed atakami hakerskimi

W dobie rosnącej liczby cyberzagrożeń bezpieczeństwo stron internetowych stało się priorytetem dla firm i prywatnych użytkowników. Wybór odpowiedniego hostingu to jeden z kluczowych elementów strategii ochrony przed nieautoryzowanym dostępem i atakami hakerskimi. Warstwa infrastruktury serwerowej oraz oferowane przez usługodawcę zabezpieczenia wpływają na stabilność działania witryny, minimalizowanie ryzyka utraty danych oraz utrzymanie wysokiej dostępności dla odwiedzających. Skuteczny system zabezpieczeń to nie tylko zestaw narzędzi technicznych, lecz również kompleksowe procedury reagowania na incydenty oraz monitoringu aktywności sieciowej.

Bezpieczeństwo serwerów i regularne aktualizacje

Serwery hostingowe stanowią fizyczne lub wirtualne środowisko, w którym przechowywane są pliki oraz bazy danych strony internetowej. Priorytetem jest zastosowanie odpornych na awarie nośników danych oraz redundancja kluczowych komponentów, co ogranicza ryzyko przestojów wynikających z uszkodzenia sprzętu. Ponadto, operatorzy hostingu implementują mechanizmy izolacji kont klientów, aby ewentualny atak na jednego użytkownika nie rozprzestrzenił się na pozostałe witryny ulokowane na tym samym serwerze.

Istotną rolę odgrywają również regularne aktualizacje oprogramowania wykorzystywanego na serwerze: systemu operacyjnego, serwera WWW, interpreterów skryptów czy baz danych. Cykliczne łatanie wykrytych luk bezpieczeństwa minimalizuje ryzyko wykorzystania znanych podatności przez osoby trzecie. Usługodawcy często oferują automatyczny mechanizm instalacji najnowszych wersji komponentów, co usprawnia proces zarządzania infrastrukturą.

Dodatkowo, nowoczesne centra danych są zabezpieczone zarówno fizycznie (kontrola dostępu, monitoring CCTV, systemy chłodzenia), jak i logicznie (segmentacja sieci, szyfrowanie dysków). W połączeniu z procedurami audytorskimi pozwala to na utrzymanie wysokiego poziomu ochrony środowiska serwerowego, co jest podstawą dla bezpiecznego hostingu stron internetowych.

Monitorowanie ruchu i wykrywanie zagrożeń

Skuteczna ochrona infrastruktury hostingowej opiera się na ciągłym monitorowaniu ruchu sieciowego i analizie logów w czasie rzeczywistym. Administratorzy, korzystając z usług hostido.pl , otrzymują dostęp do zaawansowanych systemów wykrywania podejrzanych zachowań, które umożliwiają szybko reagować na nietypowe próby logowania czy nieautoryzowane skanowanie portów. Dzięki temu można zidentyfikować potencjalne zagrożenie jeszcze przed próbą włamania.

W praktyce wykorzystywane są mechanizmy oparte na uczeniu maszynowym oraz sztucznej inteligencji, które analizują historyczne dane ruchu i porównują je z aktualnym obciążeniem serwera. Nietypowa aktywność, taka jak nagły wzrost ilości żądań lub pojawienie się nowych klientów z podejrzanych adresów IP, generuje alerty przekazywane do zespołu bezpieczeństwa.

Regularne przeglądy i testy penetracyjne w połączeniu z rozbudowaną analizą logów pozwalają na bieżąco doskonalić zestaw reguł ochronnych. W ten sposób możliwe jest wyeliminowanie słabych punktów aplikacji oraz infrastruktury serwerowej, co przekłada się na zwiększenie poziomu odporności na ataki hakerskie.

Ochrona przed atakami DDoS

Ataki typu DDoS (Distributed Denial of Service) mają na celu przeciążenie zasobów serwera poprzez wysłanie ogromnej ilości fałszywych żądań. Skuteczne blokowanie takiej aktywności wymaga zastosowania dedykowanych systemów ochrony, które filtrują ruch przed dotarciem do serwera docelowego. W praktyce wykorzystywane są chmurowe rozwiązania IP Anycast oraz specjalistyczne rozwiązania sprzętowe.

W ramach profilaktyki warto zastosować:

- Automatyczne skalowanie zasobów w chmurze, które pozwala dynamicznie zwiększać przepustowość łącza,

- Inteligentne filtrowanie ruchu, identyfikujące źródła fałszywych pakietów,

- Redundantne połączenia sieciowe do kilku operatorów,

- Mechanizmy rate limiting, ograniczające liczbę żądań z jednego adresu IP.

Dzięki wdrożeniu wielowarstwowej strategii ochronnej możliwe jest zachowanie dostępności usług nawet w przypadku silnego ataku. Dodatkowo bieżąca analiza wzorców ruchu pozwala szybko aktualizować zasady filtracji i minimalizować wpływ złośliwych działań na prawdziwych użytkowników serwisu.

Zapewnienie kopii zapasowych i odzyskiwanie danych

Regularne tworzenie kopii zapasowych stanowi kluczowy element strategii zabezpieczania witryn przed utratą danych w wyniku ataków, awarii sprzętu czy błędów ludzkich. Profesjonalny hosting oferuje zarówno pełne, jak i przyrostowe backupy, przechowywane na odrębnych nośnikach lub w zewnętrznej chmurze, co zapewnia niezależność od infrastruktury produkcyjnej.

W razie incydentu administratorzy mogą sprawnie przywrócić stronę do poprzedniego stanu dzięki zautomatyzowanym narzędziom do odzyskiwania danych. Procedury disaster recovery obejmują testy przywracania oraz regularną weryfikację integralności kopii zapasowych, co minimalizuje ryzyko utraty ważnych plików i baz danych.

Oprócz standardowych backupów, niektórzy usługodawcy oferują możliwość zachowania wersji plików w określonych ramach czasowych, co pozwala na śledzenie zmian i szybkie cofnięcie nieautoryzowanych modyfikacji w kodzie strony. Taka funkcjonalność zwiększa poziom ochrony przed skutkami działań hakerskich.

Szyfrowanie danych i certyfikaty SSL

Szyfrowanie komunikacji między przeglądarką użytkownika a serwerem jest podstawowym warunkiem ochrony przesyłanych informacji. W tym celu stosuje się certyfikaty SSL/TLS, które weryfikują tożsamość domeny oraz zapewniają poufność danych. Obecność zielonej kłódki w pasku adresu to sygnał dla internauty, że prowadzona jest bezpieczna sesja.

Wdrożenie certyfikatu SSL aktywuje protokół HTTPS, który chroni przesyłane dane przed podsłuchiwaniem oraz manipulacją. Dodatkowo wysoka pozycja w wynikach wyszukiwania Google stała się ściśle powiązana z zastosowaniem szyfrowania, co wpływa na SEO i widoczność strony.

Zaawansowane rozwiązania umożliwiają wdrożenie HSTS (HTTP Strict Transport Security), który wymusza komunikację wyłącznie przez protokół HTTPS. W efekcie nawet próby połączenia przez niezaszyfrowany HTTP są automatycznie przekierowywane, co minimalizuje ryzyko ataków typu man-in-the-middle.

Zabezpieczenia na poziomie aplikacji i firewall

Bezpieczeństwo aplikacji internetowych zależy od stosowania mechanizmów chroniących przed wstrzykiwaniem złośliwego kodu, przełamaniem mechanizmów uwierzytelniania czy ujawnieniem poufnych danych. Web Application Firewall (WAF) analizuje każde przychodzące żądanie pod kątem wzorców ataków, takich jak SQL injection czy cross-site scripting (XSS), odrzucając potencjalnie niebezpieczne zapytania.

Ważnym elementem firewalli aplikacyjnych jest możliwość tworzenia własnych reguł ochronnych oraz dostosowywania poziomu blokowania w zależności od specyfiki witryny. Elastyczne rozwiązania pozwalają na integrację z systemami SIEM i narzędziami do zarządzania incydentami, co ułatwia centralizację logów i szybsze reagowanie na zagrożenia.

Dodatkowo przeprowadzane testy penetracyjne i analiza kodu pomagają identyfikować luki w oprogramowaniu zanim zostaną wykorzystane przez atakujących. Połączenie firewalla sieciowego z WAF i systematyczne wdrażanie poprawek zwiększa poziom ochrony całego środowiska hostingowego.

Ostatnie Artykuły

Książki dostały tu kolor - w Klubie Głuchego Czytelnika świętowano po swojemu

ZSE stawia na zawody przyszłości. Tu uczniowie wychodzą z konkretnym fachiem

„Drugi brzeg” w Bolesławcu - wieczór, który połączył książkę i gitarę

Jak zamienić kwietniowy ogród w sprzymierzeńca natury i klimatu

Policyjny pies z Bolesławca zrobił wrażenie na uczniach weterynarii

Bez strzelań na poligonie pod Żaganiem. Będą jednak ćwiczenia i wybuchy

Bolesławieckie dzieci odkrywały, co las daje na co dzień i dlaczego warto go słuchać

Morze, pamięć i debiut, który w Książniczkach zostaje na długo

Hejt to nie anonimowy troll, to kolega z ławki. Jak naprawdę wygląda cyfrowe życie uczniów?

To nie jest już „internet”. To ich codzienność. Co naprawdę widzą młodzi w sieci?

Nie żyje Łukasz Litewka - poseł Lewicy zginął w wypadku

Angielski ma dziś swoje święto, a Angielskie Czwartki dodają mu twarzy

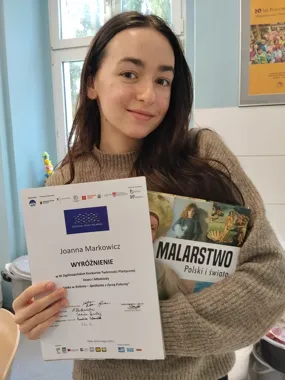

Bolesławianka zachwyciła Płock - jej zorza trafiła do ścisłej czołówki